Единствен по рода си: Как HOOK комбинира най-опасните функции на троянец и рансъмуер?

Новата версия се е научила да транслира екрана на жертвата и да иска откуп, за да отключи устройството.

Мобилната екосистема на Android е изправена пред нова вълна от заплахи, предизвикани от еволюцията на банковия троянец HOOK. Последната версия на този зловреден софтуер е актуализирана с разширен набор от функции и се е превърнала в хибрид, който съчетава шпионски софтуер, рансъмуер и инструменти за дистанционно управление.

Първоначално HOOK е разработен като дериват на троянеца ERMAC, чийто изходен код преди време изтече в публичното пространство. От самото начало той бе ориентиран към кражба на удостоверителни данни от банковите приложения, като използваше фалшиви наслагвания върху интерфейсите, за да улавя паролите и данните от картите. Но актуализираната версия на компилацията значително разширява функционалността.

Троянецът вече поддържа 107 отдалечени команди, включително 38 нови, което го издига на съвсем ново ниво на заплаха. Сред нововъведенията е възможността за показване на „криптирани“ припокривания на целия екран със съобщение за предполагаемо заключено устройство и искане за откуп. Данните за сумата и портфейла с криптовалута атакуващите изпращат динамично от контролен сървър, а наслагването се управлява дистанционно.

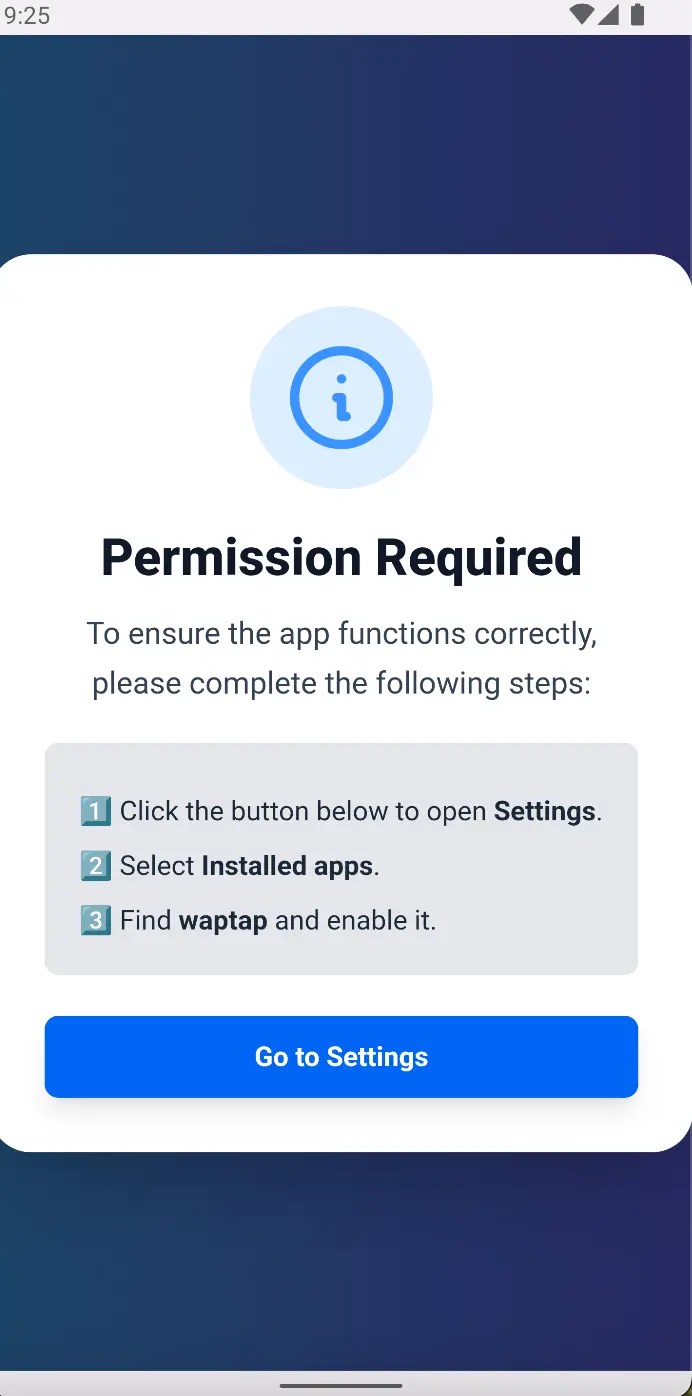

Новите функции включват генериране на фалшиви екрани за улавяне на ПИН кода или модел за отключване, имитиране на интерфейса на Google Pay за събиране на данни за картата, прозрачни наслагвания за записване на жестовете и дори фалшиви прозорци за сканиране на NFC за кражба на данни от безконтактните карти.

Освен това троянецът може да транслира изображението на екрана на жертвата, да прави снимки от предната камера, да прихваща SMS-ите, да краде бисквитки и тайните фрази за възстановяване на криптопортфейл. Заразяването най-често става чрез фишинг сайтове и фалшиви хранилища в GitHub, където се публикуват зловредни APK файлове под прикритието на легитимни приложения.

Според Zimperium широкото използване на HOOK отразява тенденция, при която банковите троянски коне все повече съчетават функциите на шпионски софтуер и софтуер за откуп, размивайки границите между категориите заплахи. Тази стратегия позволява на нападателите да контролират устройствата, да крадат пари и лични данни и да блокират достъпа до смартфона, принуждавайки собственика да плати.

Междувременно Zscaler отбелязва ускореното развитие на банковия троянец Anatsa, чийто брой е нараснал до 831 цели, включително банки и криптографски услуги. Той се разпространява чрез фалшиви файлови мениджъри в Google Play, които маскират зловредния код. Идентифицирани са общо 77 заразени приложения, включително Joker и Harly, които са инсталирани повече от 19 милиона пъти.

Актуализираните версии на HOOK и Anatsa демонстрират една обща тенденция: мобилните троянски коне се превръщат в универсални инструменти, съчетаващи кражба на финансови данни, тайно наблюдение, изнудване и дистанционен контрол на устройствата. Мащабът на заплахата нараства, а методите на разпространение стават все по-усъвършенствани, което увеличава рисковете за потребителите, финансовите организации и корпоративните мрежи.