Контролен панел в джоба: VanHelsing прави изнудването възможно най-мобилно

Киберпрестъпниците извършват атаки чрез смартфони от всяка точка на света.

На сцената на киберпрестъпността се появи нова заплаха – операцията VanHelsing, основана на модела RaaS. От стартирането си на 7-ми март 2025 г. групата вече отчете три успешни атаки, при които са поискани откупи в размер до 500 000 щатски долара. Благодарение на гъвкавия си подход и широкия набор от възможности проектът бързо набира популярност сред киберпрестъпниците.

Същността на модела RaaS се състои в това, че разработчиците на зловреден софтуер го отдават под наем, а извършителите на атаки са т.нар. афилиати. В случая на VanHelsing участието струва 5000 долара, въпреки че за вече доказали се нападатели участието може да бъде безплатно. Афилиатите получават 80% от сумата на откупа, а операторите прибират останалата част. Единствената забрана остава атакуването на страни от ОНД – това е стандартно условие за редица подобни онлайн услуги.

Функционалността на VanHelsing покрива широк спектър от цели: зловредният софтуер работи с Windows, Linux, BSD, Arm и ESXi. Той използва стратегията за двойно изнудване, която първо краде данните, а след това ги криптира. Жертвите са заплашвани с публикуване на информацията, ако откажат да платят.

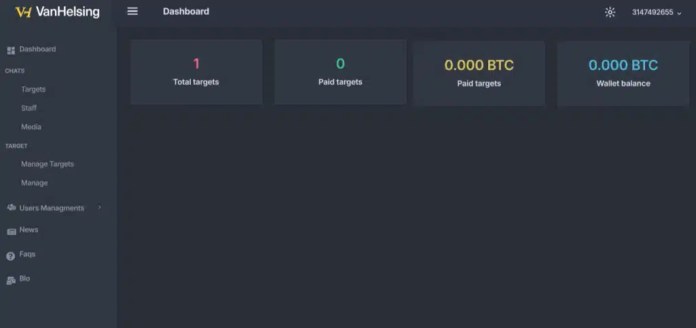

Характеристиките на VanHelsing включват усъвършенстван контролен панел, който е достъпен както за персонални компютри, така и за мобилни устройства. Програмата е написана на C++ и веднага след стартирането си сканира локалните и мрежовите дискове и след това криптира файловете с разширение „.vanhelsing“. Тапетът на работния плот се променя и жертвата получава съобщение, в което се иска откуп в биткойни.

Зловредният софтуер поддържа използването на командния ред за промяна параметрите на атаката. Можете да зададете режима на криптиране, да посочите конкретните директории, които да бъдат обработени, да конфигурирате разпространението до SMB сървъри и да активирате „тих“ режим, при който имената на файловете не се променят.

Според CYFIRMA първите жертви са били правителствени, производствени и фармацевтични компании от Франция и САЩ. Като се има предвид лесният за използване интерфейс и редовните актуализации, VanHelsing вече се счита за мощен инструмент в ръцете на киберпрестъпниците, въпреки скорошното му пускане на пазара.

Появата на тази платформа съвпадна с общото нарастване на активността на пазара на рансъмуер. По-конкретно открити бяха нови версии на Albabat, които вече засягат не само Windows, но и Linux и macOS. Те събират системната информация и хардуерните характеристики.

Регистрирано е и засилване дейността на групата BlackLock, която преди това беше известна като Eldorado. Тя се превърна в една от най-активните през 2025 г., като атакува технологични, строителни, финансови и търговски компании. Групата активно набира т.нар. трафиканти – тези, които примамват жертвите към злонамерени уебсайтове, където се инсталират инструментите за първоначален достъп.

Кибератаките все повече се превръщат в масова услуга с ясен интерфейс, гъвкави условия и ясно разпределение на печалбите. Модели като този на VanHelsing размиват границата между организираната киберпрестъпност и обикновените хора, които искат да печелят пари от чуждите слабости.

Лесното участие, автоматизираните процеси и високите маржове на печалба правят пазара на рансъмуер все по-привлекателен, като в същото време усложняват защитата: заплахата вече не е от една група, а от цяла екосистема, в която всеки може да стане нападател.