От Google Play бяха премахнати 77 опасни приложения — те са били изтеглени 19 милиона пъти

Седемдесет и седем злонамерени приложения за Android с общ брой инсталации над 19 милиона са открити в Google Play и впоследствие са премахнати. Заплахата е открита от специалистите на изследователската група Zscaler ThreatLabs, докато са анализирали нова вълна от инфекции, свързани с банковия троянец Anatsa (известен още като Tea Bot).

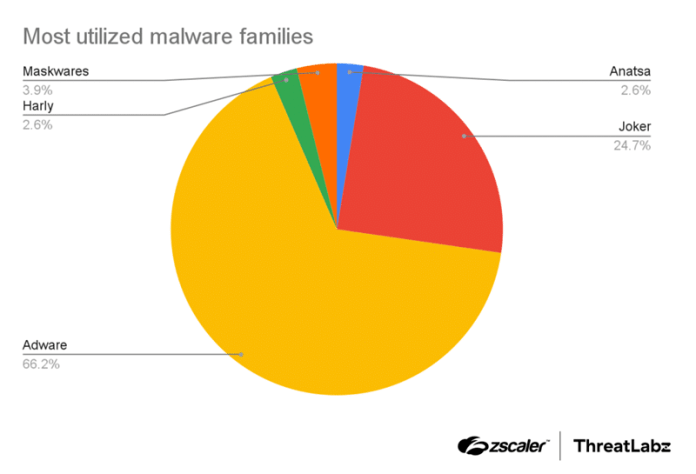

Анализът показва, че над 66% от злонамерените приложения съдържат рекламни компоненти, но най-често срещаният вид зловреден софтуер е троянският кон Joker, открит в почти 25% от тестваните приложения, пише BleepingComputer. След като бъде инсталиран, Joker получава достъп до четене и изпращане на SMS, може да прави екранни снимки, да осъществява повиквания, да копира списъци с контакти, да събира данни за устройствата и автоматично да се присъединява към платени абонаменти.

Някои от приложенията попадат в категорията maskware – зловреден софтуер, който изглежда и работи според описанието, но във фонов режим краде идентификационни данни, банкова информация, данни за местоположението и SMS, а също така може да изтегля и допълнителни злонамерени модули.

Изследователите на Zscaler са открили и вариант на троянския кон Joker, наречен Harly, който за разлика от класическия Joker не изтегля зловреден код от сървъра, а го съхранява вътре в APK-файла в криптирана форма — например в ресурси или вградена библиотека. Това му позволява да заобиколи проверката в Google Play. Според доклад на Human Security, Harly се маскира като популярните приложения — игри, тапети, фенерчета и фоторедактори — и вече е успял да проникне в магазина с десетки подобни изтегляния.

Най-новата версия на троянския кон Anatsa разшири списъка с целеви приложения: сега той атакува 831 банкови и криптовалутни приложения, докато преди това броят им беше 650. В същото време нападателите са използвали приложението Document Reader – File Manager като стръв: след инсталиране то изтегля злонамерения модул Anatsa, заобикаляйки проверката на кода.

Anatsa използва повредени APK-архиви, за да се прикрие, което нарушава статичния анализ, а също се криптира на базата на DES в режим на изпълнение, откриване на емулатор и редовна промяна на имената и хешовете на пакетите. Троянският кон злоупотребява с разрешенията на услугата за достъпност, като автоматично си предоставя разширени привилегии. Той изтегля фишинг формуляри от своя сървър за повече от 831 услуги, включително приложения от Германия и Южна Корея, и е оборудван с модул за кейлогър за събиране на произволни данни.

Изследователят на Zscaler Химаншу Шарма отбелязва, че екипът на ThreatLabz е наблюдавал рязко увеличение на броя на рекламните приложения в Google Play на фона на активността на заплахи като Joker, Harly и банкови троянски коне, докато броят на зловредния софтуер като Facestealer и Coper е намалял.