Разкрита е руска хакерска кампания срещу десетки хиляди домашни рутери на TP-Link и MikroTik

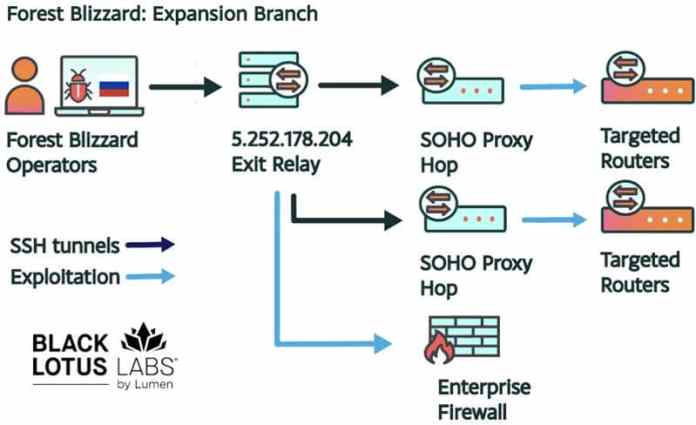

През май миналата година хакерската групировка APT28, известна още като Forest Blizzard, свързвана с руското ГРУ е стартирала мащабна кампания, в рамките на която са били компрометирани десетки хиляди домашни рутери на MikroTik и TP-Link. В рамките на кампанията настройките на мрежовото оборудване са били променени, като то е било превърнато в злонамерена инфраструктура.

Мащабната хакерска кампания е наречена FrostArmada – за нея разказаха експерти от отдела Black Lotus Labs на компанията Lumen, както и специалисти от Microsoft. В хода на атаката хакерите са проникнали в уязвимо оборудване, предназначено за дома и малки компании, променили са настройките на DNS и са прихващали трафика на потребителите. Когато потребителите посещавали домейни, представляващи интерес за хакерите, трафикът им се пренасочвал към възли от типа „атакуващ в средата“ (AitM), където се събирали данните за достъп на жертвите: пароли, OAuth токени и друга информация, необходима за достъп до уеб услуги и електронна поща.

В рамките на съвместната операция „Маскарад“, проведена от Министерството на правосъдието на САЩ, ФБР и чуждестранни партньори на американските ведомства, правоохранителните органи успяха да нарушат работата и впоследствие да изключат инфраструктурата, използвана от хакерите. Жертви са били военнослужещи, служители на правителствени структури и персонал на обекти от критичната инфраструктура. юВ пика на активността с инфраструктурата на APT28 са взаимодействали над 18 000 уникални IP адреса от повече от 120 държави.

Действията на хакерите бяха насочени предимно срещу държавни институции, включително министерства на външните работи, правоохранителни органи, външни доставчици на услуги за електронна поща и облачни услуги в страни от Северна Африка, Централна Америка, Югоизточна Азия и Европа. Според данни на Microsoft в резултат на кампанията са били проникнати над 5000 потребителски устройства и над 200 организации. Компанията също така е установила активност на AitM, насочена към външни ресурси в поне три правителствени организации в Африка.

Един от векторите на атаката бяха известните рутери TP-Link WR841N, при които е била експлоатирана уязвимостта CVE-2023-50224 с рейтинг 6,5. В съобщението са изброени и повече от 20 допълнителни модела на TP-Link, които са били цел на кампанията, включително Archer C5 и C7, WDR3500, WDR3600 и WDR4300, WR1043ND, LTE рутерите MR3420 и MR6400, както и няколко варианта на WR740N, WR840N, WR842N, WR845N и WR941ND. Допълнителен вектор на атаката е бил относително малкият брой рутери MikroTik в Източна Европа.

Хакерите са внедрили автоматизиран процес на филтриране, за да отделят DNS заявките към ресурсите, представляващи интерес за тях. В някои случаи се използваше имитация на легитимни услуги, като Microsoft Outlook Web Access. В други случаи група от сървъри насочвала заявките към инфраструктурата на APT28. Кампанията е била насочена единствено към събиране на информация, а не към разпространение на зловреден софтуер и DDoS атаки.

Всичко важно от света на технологиите, директно в пощата ти.

Всичко важно от света на технологиите, директно в пощата ти.

С абонирането приемате нашите Условия и Политика за поверителност. Може да се отпишете с един клик по всяко време.