SecuriDropper: дори Google е безсилен пред новия разпространител на зловреден софтуер

Ново проучване на киберсигурността разкрива дейността на SecuriDropper – зловреден продукт, който е реализация на все по-популярната услуга „dropper-as-a-service“ или „DaaS“, която включва изпращане на зловреден софтуер към определени устройства чрез специален дропер.

SecuriDropper в итерацията, разгледана от ThreatFabric, е предназначен за Android смартфони и успява успешно да заобиколи мерките за сигурност на Google и да достави зловреден софтуер на устройствата, необходими на хакерите.

Дроперите за Android се използват като средство за инсталиране на вторичен зловреден софтуер на заразените устройства, а хакерите, предоставящи DaaS услуги, могат да бъдат сравнени с посредниците за първоначален достъп (IAB), само че в контекста на мобилните устройства. Това е много доходоносен бизнес и очевидно е търсен от различни киберпрестъпни групи.

Изследователите от ThreatFabric твърдят, че създателите на дропери непрекъснато се развиват, за да изпреварят усилията на защитниците на сигурността. Така например една от мерките за сигурност, въведени от Google в Android 13, е опцията „Ограничаване на достъпа до настройките“, която не позволява на приложенията, инсталирани от източници на трети страни, да получат разрешения за достъп до известията и до услугата за специални функции. Подобни права често се използват от банковите троянски коне.

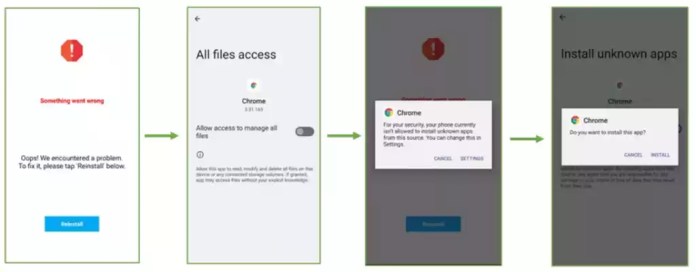

SecuriDropper обаче успешно заобикаля тези ограничения, като използва различен API за инсталиране на зловредния софтуер, имитирайки процеса, използван от магазините за приложения на приложения за инсталиране. Самият зловреден софтуер се разпространява извън Google Play и често се маскира като популярни приложения на Google, включително Chrome и Google Search.

След инсталиране и стартиране на дропъра потребителят вижда известие, че приложението не е инсталирано правилно и трябва да бъде преинсталирано, след което зловредният софтуер инициира втори процес на инсталиране, който изисква от жертвата да предостави на приложението целия необходим достъп.

Изследователите на ThreatFabric са наблюдавали разпространението на банковите троянски коне за Android като SpyNote и ERMAC чрез SecuriDropper от фишинг сайтове и платформи на трети страни като Discord.

В допълнение към SecuriDropper изследователите са наблюдавали и друг зловреден софтуер, който заобикаля ограниченията на настройките на Android. Един такъв зловреден софтуер е Zombinder, който се разпространява във форуми за киберпрестъпност на цена от 1000 долара.

Името Zombinder се дължи на функцията му да „слепва“ легитимно приложение с кода, отговорен за инсталирането на полезния товар на заразеното устройство. По същество Zombiner свързва дропър към дадено редовно легитимно приложение.

Засега не е ясно дали има някаква връзка между SecuriDropper и Zombinder. Едно нещо, което е ясно, е, че тъй като Android продължава да вдига летвата на сигурността с всяка нова версия, киберпрестъпниците също се адаптират и измислят начини за заобикаляне на мерките за сигурност.

„Платформите Dropper-as-a-Service се превръщат в изключително мощни инструменти, които позволяват на нападателите да проникват в целевите устройства, за да разпространяват шпионски софтуер и банкови троянски коне“, заключава ThreatFabric.